افزونه محبوب VPN برای گوگل کروم یک کابوس امنیتی است: از هر صفحه بازدید شده اسکرینشات میگیرد و به توسعهدهندهای ناشناس ارسال میکند

شرکت امنیت Koi فاش کرده است که یک افزونه محبوب گوگل کروم با بیش از ۱۰۰,۰۰۰ نصب، از هر وبسایتی که کاربرانش بازدید میکنند، اسکرینشات گرفته و آنها را به دامنهای تحت کنترل توسعهدهنده ناشناس این نرمافزار ارسال میکند.

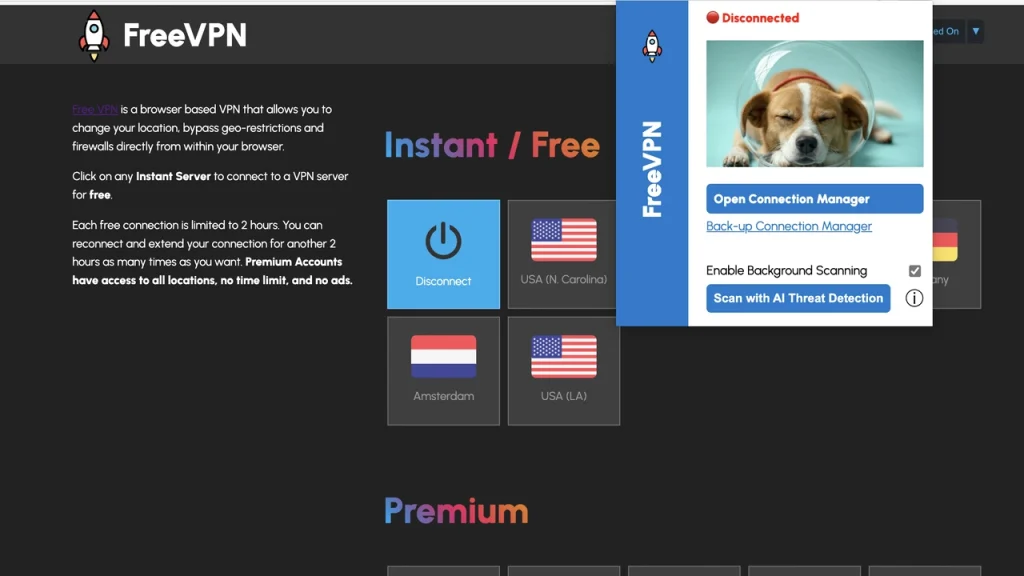

افزونه مورد بحث، FreeVPN.One، ادعا میکند که “سریعترین VPN رایگان برای کروم” است و دارای نشان “Featured” است که گوگل به افزونههایی اعطا میکند که “بهترین شیوههای فنی ما را دنبال کرده و استانداردهای بالایی از تجربه کاربری و طراحی را رعایت میکنند.” اما مشخص شده است که FreeVPN.One ماههاست حریم خصوصی کاربران خود را نقض میکند.

Koi Security اظهار داشت: “در حالی که افزونههای VPN به طور قانونی برای عملکرد اصلی خود به مجوزهایی مانند پروکسی و ذخیرهسازی نیاز دارند، این افزونه مجوزهای بیشتری را درخواست میکند که امکان جمعآوری گسترده دادهها را فراهم میآورد.” این شرکت سه مجوز—تبها و اسکریپتنویسی—را شناسایی کرد که به FreeVPN اجازه میدهد اسکریپتی را به هر وبسایتی که کاربرانش بازدید میکنند، تزریق کند. گزارش توضیح میدهد: “چند ثانیه پس از بارگذاری هر صفحه، یک محرک پسزمینه اسکرینشات را گرفته و آن را به aitd[.]one/brange.php ارسال میکند، که همراه با URL صفحه، شناسه تب و یک شناسه کاربری منحصر به فرد است.” “بدون هیچ اقدام کاربر، بدون هیچ نشانه رابط کاربری، اسکرینشاتها در پسزمینه و بدون اطلاع شما گرفته میشوند.”

سیاست حفظ حریم خصوصی FreeVPN.One اذعان میکند که میتواند از صفحاتی که کاربرانش بازدید میکنند اسکرینشات بگیرد، اما این کار تنها در صورتی انجام میشود که کاربران ویژگی به اصطلاح تشخیص تهدید هوش مصنوعی (AI Threat Detection) را فعال کنند، که از طریق آن “یک عکس فوری (اسکرینشات) و اطلاعات صفحه مرتبط (مانند URL و محتوای قابل مشاهده صفحه) از مرورگر شما به سرورهای امن ما و در صورت لزوم، به شرکای تحلیل مورد تأیید ما منتقل میشود.”

این نشان میدهد که FreeVPN.One تنها در صورتی ویژگیهای جمعآوری داده خود را فعال میکند که کاربران به ویژگی تشخیص تهدید هوش مصنوعی رضایت دهند… اما توسعهدهنده در پاراگراف دیگری میگوید که آنها “از دادههای استفاده ناشناس برای ساخت پایگاه داده اطلاعات تهدید ما استفاده میکنند، چه محافظت هوش مصنوعی فعال باشد و چه نباشد،” که با یافتههای Koi Security همخوانی دارد.

این سیاست اخیراً نیز تغییر کرده است. یک نسخه از این سیاست مربوط به ۲۰ ژوئن، فاقد بخش مربوط به دادههای استفاده ناشناس، و همچنین خط “این سیستم در نسخه بتا است و ‘همانطور که هست’ بدون هیچ گونه ضمانت یا تضمین، صریح یا ضمنی، از جمله اما نه محدود به دقت، قابلیت اطمینان، یا مناسب بودن برای یک هدف خاص، ارائه میشود.” است.

همچنین، عنوان مربوط به اینکه FreeVPN.One توسط شرکتی به نام CMO Ltd اداره میشود، حذف شده است. هیچ اشارهای به اینکه چه کسی این افزونه را اداره میکند، وجود ندارد؛ در واقع، تنها سرنخ از طریق ایمیلی است که گوگل برای تماس با توسعهدهنده ارائه میدهد. دامنهای که با آن ایمیل مرتبط است، به صفحهای برای Phoenix Software Solutions با URL “https://domain146.wixsite.com/phoenixsoftsol” هدایت میشود. این موضوع دقیقاً الهامبخش اعتماد نیست.

گزارش Koi Security شامل جزئیاتی از انتقال آهسته FreeVPN.One از یک VPN به ظاهر بیضرر به یک افزونه نقضکننده حریم خصوصی بین آوریل و ژوئیه، و همچنین خلاصهای از تعاملات این شرکت با توسعهدهنده نرمافزار است. (که ظاهراً به محض درخواست محققان برای “شواهد مشروعیت، مانند نمایه شرکت، حساب GitHub یا صفحه LinkedIn”، پاسخگویی را متوقف کرده است.)

ارائهدهندگان VPN اغلب ادعاهای مضحکی در مورد مزایای حریم خصوصی و امنیتی استفاده از خدمات خود مطرح میکنند. لازم به یادآوری است که استفاده از این خدمات مستلزم مقدار قابل توجهی اعتماد به سازمانهای ارائهدهنده آنها است؛ چنین اعتمادی تقریباً به طور قطع بهتر است در جایی غیر از یک افزونه رایگان کروم که توسط یک توسعهدهنده ناشناس اداره میشود و از هر صفحهای که کاربرانش بازدید میکنند اسکرینشات میگیرد، قرار گیرد.

- کولبات

- مرداد 30, 1404

- 31 بازدید